Packet Tracer

Packet Tracer es la herramienta de aprendizaje y simulación de redes interactiva para los instructores y alumnos de Cisco CCNA. Esta herramienta les permite a los usuarios crear topologías de red, configurar dispositivos, insertar paquetes y simular una red con múltiples representaciones visuales. Packet Tracer se enfoca en apoyar mejor los protocolos de redes que se enseñan en el currículum de CCNA.

Iconos Básicos

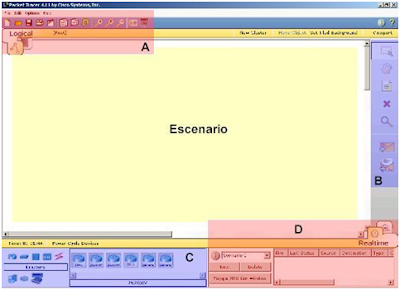

Interfaces y Escenario del Packet Tracer

A. Interfaz Estándar

1. Nuevo / Abrir / Guardar / Imprimir / Asistente para actividades.

2. Copiar / Pegar / Deshacer.

3. Aumentar Zoom / Tamaño original / Reducir Zoom.

4. Dibujar figuras (cuadrados, círculos y líneas).

5. Panel de Dispositivos Personalizados: Sirve para agregar o quitar dispositivos personalizados.

B. Herramientas

1. Puntero. Sirve para seleccionar cualquier ítem o área en el escenario.

2. Sirve para mover el escenario.

3. Sirve para hacer anotaciones en el escenario.

4. Borrar del escenario un ítem.

5. Muestra las tablas del dispositivo (enrutamiento, NAT, ARP, MAC, etc.).

6. Inyecta tráfico simple (ping) de dispositivo a dispositivo.

7. Inyecta tráfico complejo (IP destino, TTL, intervalos, HTTP, Telnet, SNMP).

C. Dispositivos

1. Routers: Muestra en el panel, los modelos de Routers Disponibles.

2. Switchs: Muestra en el panel, os modelos de Switchs Disponibles.

3. Hubs: Muestra en el panel, los modelos de Hubs Disponibles.

4. Dispositivos Wireless: Muestra en el panel, los modelos de Dispositivos inalámbricos Disponibles.

5. Medios: Muestra en el panel, los medios (Serial, Fibra, Consola, Etc.).

6. Dispositivos Finales: Muestra en el panel, los dispositivos finales (Impresora, Host, Server)

7. Emulación WAN: Muestra en el panel, las diferentes emulaciones WAN (DSL, Modem, Cable)

8. Dispositivos Personalizados: Muestra en el panel, los diferentes dispositivos personalizados disponibles.

9. Panel de Dispositivos Seleccionados: Muestra los dispositivos disponibles según nuestra selección para utilizar en la topología. Se hace clic en el dispositivo que deseamos utilizar y luego clic en la parte del escenario que queremos ubicar nuestro dispositivo.

D. Trafico

1. Crea escenarios para las diferentes PDU.

2. Muestra los resultados de las dferentes PDU.

3. Abre una ventana que muestra las transacciones de diferentes PDU en un tiempo real.

Función Broadcast

Simplemente significa que cada host envía sus datos hacia todos los demás hosts del medio de red. No existe una orden que las estaciones deban seguir para utilizar la red. Es por orden de llegada, es como funciona Ethernet.

La direccion broadcast es una dirección IP en la que "escuchan" y "hacen caso" todos los sistemas de una red local, La dirección de broadcast acostumbra a ser la dirección de la red con el número más alto de sistema posible.

ARP BROADCAST

Las redes ethernet emplean el broadcast para conocer que dirección ethernet física (MAC) tiene el sistema con una IP determinada, que es lo que necesita un adaptador ethernet para comunicarse con otro (las IP curiosamente no trabajan a este nivel tan bajo).

Si la máscara está mal en algún sistema este será inaccesible para los demás y tampoco podrá acceder a los demás.

BROADCAST EN NETBIOS (SAMBA)

El protocolo netbios que emplean los Windows (y otros S.O.) para compartir recursos contempla el uso del broadcast como método de "browsing" (listado de sistemas disponibles). Esto significa que muchos mensajes (anuncio de disponibilidad, interrogación de sistemas activos) se enviarán a la dirección de broadcast de nuestra red 192.168.0.255

PING A BROADCAST

Esto es lo que se llama "amplificación" y puede ser utilizado como un ataque DoS (Denegación de Servicio)

Procedimientos

Detección y configuración del sustento físico (hardware).

La detección del sustento físico (hardware) es realizada o bien por el programa de instalación, o bien a través de kudzu, un servicio que inicia con el sistema y que se encarga de detectar y configurar los dispositivos de sustento físico (hardware) instalados. En términos generales, no hace falta configurar parámetro alguno mientras los dispositivos de red sean compatibles y exista un controlador para la versión del núcleo (kernel) ejecutado.

Si acaso no fuese detectado el dispositivo de red debido a la ausencia de kudzu, es posible configurar todo manualmente. La marca de la tarjeta de red es lo que menos interesa, lo que es importante es que se determine con exactitud que circuito integrado auxiliar (chipset) utiliza la tarjeta de red. Esto puede determinarse examinando físicamente la tarjeta de red o bien examinando a detalle la salida en pantalla que se obtiene al ejecutar el siguiente mandato:

lspci

grep Ethernet

Lo anterior devuelve una salida similar a la siguiente (en el caso de una tarjeta 3Com 905 C)

Ethernet controller: 3Com Corporation 3c905C-TX [Fast Etherlink] (rev 120).

Debe modificarse con un editor de textos el fichero /etc/modules.conf (núcleos de la serie 2.4) o /etc/modprobe.conf (núcleos de la serie 2.6). Debe verificarse que el módulo correspondiente a la tarjeta de red realmente este especificado de forma correcta. Ejemplo:

alias eth0 3c59x

Si se realizó alguna edición de este fichero, deberá de ejecutarse el siguiente mandato, a fin de actualizar dependencias:

depmod -a

Si utiliza un núcleo de la serie 2.4.x o 2.6, la lista de módulos existentes en el sistema que se pueden utilizar para distintos circuitos integrados auxiliares(chipset) de distintos modelos de tarjetas de red se puede obtener listando el contenido del directorio /lib/modules/[versión del núcleo]/kernel/drivers/net/. Ejemplo:

ls /lib/modules/2.6.9-42.0.2.EL/kernel/drivers/net/

Asignación de parámetros de red.

Nombre del anfitrión (HOSTNAME).

Debe modificarse con un editor de textos el fichero /etc/hosts, y debe verificarse que este diferenciado el eco o retorno del sistema del nombre del sistema, el cual deberá estar asociado a una de las direcciones IP, específicamente la que esté asociado a dicho nombre en el servidor del sistema de nombres de dominio (DNS) si se cuenta con uno en la red local. Ejemplo:

127.0.0.1 localhost.localdomain localhost

192.168.1.50 nombre.dominio nombre

Se debe establecer un nombre para el sistema. Este deberá ser un FQDN (acrónimo de Fully Qualified Domain Name o Nombre de Dominio Plenamente Calificado) resuelto por un servidor de nombres de domino (DNS) o bien. En el caso de sistemas sin conexión a red o sistemas caseros, sea resuelto localmente en el fichero /etc/hosts. De tal modo, el nombre del anfitrión (hostname) del sistema se definirá dentro del fichero /etc/sysconfig/networkdel siguiente modo:

NETWORKING=yes

HOSTNAME=nombre.dominio

Dirección IP, máscara de subred y puerta de enlace.

Debe modificarse con cualquier editor de textos, y verificar que sus parámetros de red sean los correctos, el fichero localizado en la ruta/etc/sysconfig/network-scripts/ifcfg-eth0. Ejemplo:

DEVICE=eth0

ONBOOT=yes

BOOTPROTO=static

IPADDR=192.168.1.50

NETMASK=255.255.255.0

GATEWAY=192.168.1.254

Los parámetros anteriores son proporcionados por el administrador de la red local en donde se localice la máquina que está siendo configurada, o bien definidos de acuerdo a una planificación previamente establecida. El administrador de la red deberá proporcionar una dirección IP disponible (IPADDR) y una máscara de la subred (NETMASK).

Servidores de nombres.

Debe modificarse con un editor de textos /etc/resolv.conf, donde se establecerán los servidores del sistema de resolución de nombres de dominio (DNS). Ejemplo:

nameserver 192.168.1.254

nameserver 192.168.1.1

Agregar encaminamientos (rutas) adicionales.

Si se requiere establecer encaminamientos adicionales para obtener conectividad con otras redes, se pueden generar ficheros para cada interfaz que sea necesario, en donde se establecen los valores para puerta de enlace, red a la que se quiere acceder y la máscara de subred correspondiente. Los ficheros se deben generar dentro del directorio /etc/sysconfig/network-scripts/ como route-[interfaz] y deben llevar el siguiente formato:

GATEWAY0=xxx.xxx.xxx.xxx

ADDRESS0=xxx.xxx.xxx.xxx

NETMASK0=xxx.xxx.xxx.xxx

Por citar un ejemplo, imaginemos que nos encontramos dentro de la red 192.168.1.0 y se requiere establecer conectividad con las redes 192.168.2.0 y 192.168.3.0, con máscaras 255.255.255.0, a través de las puertas de enlace o enrutadores o encaminadores con dirección IP 192.168.2.1 y 192.168.3.1, correspondientemente para cada red citada, a través de la primera interfaz Ethernet del sistema (eth0). La configuración de /etc/sysconfig/network-scripts/route-eth0 sería la siguiente:

GATEWAY0=192.168.2.1

ADDRESS0=192.168.2.0

NETMASK0=255.255.255.0

GATEWAY1=192.168.3.1

ADDRESS1=192.168.3.0

NETMASK1=255.255.255.0

Función de Reenvío de paquetes para IP versión 4.

Si se tiene planeado implementar un NAT o DNAT, se debe habilitar el reenvío de paquetes para IP versión 4. Esto se realiza en el fichero/etc/sysctl.conf cambiando net.ipv4.ip_forward = 0 por net.ipv4.ip_forward = 1:

net.ipv4.ip_forward = 1

Comprobaciones.

Después de hacer configurado todos los parámetros de red deseados, solo deberá de ser reiniciado el servicio de red, ejecutando lo siguiente:

service network restart

Basta solamente comprobar si hay realmente conectividad. Puede ejecutarse el mandato ping hacia cualquier dirección de la red local para tal fin.

ping 192.168.1.254

Las interfaces y la información de las mismas se puede examinar utilizando:

ifconfig

Los encaminamientos se pueden comprobar utilizando:

route -n

Para comprobar si hay resolución de nombres, se puede realizar una consulta hacia los servidores DNS definidos para el sistema, utilizando:

host algún.dominio

Alta de direcciones IP virtuales

El alta de direcciones IP es verdaderamente simple. Basta definir solamente la dirección IP, máscara de subred y el nombre del dispositivo. El fichero se genera igualmente con el nombre del dispositivo con el prefijo ifcfg-. Ejemplo del contenido del fichero /etc/sysconfig/network-scripts/ifcfg-eth0:0que corresponde al primer dispositivo virtual del primer dispositivo ethernet:

DEVICE=eth0:0

IPADDR=192.168.2.254

NETMASK=255.255.255.0

La comprobación, al ejecutar el mandatoifconfig, deberá regresar algo como lo siguiente

eth0 Link encap:Ethernet HWaddr 00:01:02:03:04:05

inet addr:192.168.1.254 Bcast:192.168.1.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:264830 errors:0 dropped:0 overruns:0 frame:0

TX packets:255396 errors:0 dropped:0 overruns:0 carrier:0

collisions:348 txqueuelen:1000

RX bytes:42375618 (40.4 MiB) TX bytes:20306080 (19.3 MiB)

Interrupt:11 Base address:0xd000

eth0:0 Link encap:Ethernet HWaddr 00:01:02:03:04:05

inet addr:192.168.2.254 Bcast:192.168.2.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

Interrupt:11 Base address:0xd000

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP LOOPBACK RUNNING MTU:16436 Metric:1

RX packets:2590 errors:0 dropped:0 overruns:0 frame:0

TX packets:2590 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:3327899 (3.1 MiB) TX bytes:3327899 (3.1 MiB)

La función Zeroconf.

De modo predeterminado, y a fin de permitir la comunicación entre dos diferentes sistemas a través de un cable RJ45 cruzado (crossover), el sistema tiene habilitado Zeroconf, también conocido como Zero Configuration Networking o Automatic Private IP Addressing (APIPA). Es un conjunto de técnicas que automáticamente crean una dirección IP utilizable sin necesidad de configuración de servidores especiales. Permite a usuarios sin conocimientos de redes conectar computadoras, impresoras en red y otros artículos entre si.

Sin Zeroconf los usuarios sin conocimientos tendrían que configurar servidores especiales como DHCP y DNS para poder establecer conectividad entre dos equipos.

Estando habilitado Zeroconf se mostrará un registro en la tabla de encaminamientos para la red 169.254.0.0 al utilizar el mandato route -n, devolviendo una salida similar a la siguiente:

192.168.1.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0

169.254.0.0 0.0.0.0 255.255.0.0 U 0 0 0 eth0

127.0.0.0 0.0.0.0 255.0.0.0 U 0 0 0 lo

0.0.0.0 192.168.1.1 0.0.0.0 UG 0 0 0 eth0

Si se desea desactivar Zeroconf, solo bastará añadir en el fichero /etc/sysconfig/network el parámetro NOZEROCONF con el valor yes:

NETWORKING=yes

HOSTNAME=nombre.dominio

NOZEROCONF=yes

Al terminar, solo hay que reiniciar el servicio de red para que surtan efecto los cambios y comprobar de nuevo con el mandato route -n que la ruta paraZeroconf ha desaparecido:

192.168.1.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0

127.0.0.0 0.0.0.0 255.0.0.0 U 0 0 0 lo

0.0.0.0 192.168.1.1 0.0.0.0 UG 0 0 0 eth0

Una vez hecho lo anterior, existen dos servicios en el sistema en CentOS, White Box y Red Hat™ Enterprise Linux 4, que se pueden desactivar puesto que sirven para establecer la comunicación a través de Zeroconf, estos son mDNSResponder y nifd. Desactivar estos dos servicios ahorrará tiempo en el arranque y se consumirán algunos pocos menos recursos de sistema.

chkconfig nifd off

chkconfig mDNSResponder off

service nifd stop

service mDNSResponder stop

Muchas aplicaciones y componentes para el modo gráfico dependen de Zeroconf para su correcto funcionamiento. Por tanto, no es conveniente desactivar este soporte si se va a hacer uso de el modo gráfico.

Para más detalles acerca de Zeroconf, puede consultarla información disponible en:

• http://www.zeroconf.org/

• http://en.wikipedia.org/wiki/Zeroconf

Desactivando el soporte para IPv6.

IPv6 o Protocolo de Internet versión 6 (Internet Protocol Version 6) es un estándar del Nivel de Red de TCP/IP orientado hacia datos utilizada por dispositivos electrónicos para transmitir datos a través de una Interred (Internetworking) creado por Steve Deering y Craig Mudge mientras trabajaban para el Centro de Investigaciones de Palo Alto de Xerox, o Xerox Palo Alto Research Center (Xerox PARC).

Sucediendo a IPv4, es la segunda versión de Protocolo de Internet en ser formalmente adoptada para uso general. IPv6 tiene como objetivo solucionar el problema concerniente al limite de direcciones IP que se pueden asignar a través de IPv4, las cuales tendrán mucha demanda en un futuro no muy lejano cuando se incrementen el número de teléfonos móviles y otros dispositivos de comunicación que ofrezcan acceso hacia Internet.

IPv4 solo incluye soporte para 4,294 mil millones (4,294 x 109) de direcciones IP, lo cual es adecuado para asignar una dirección IP a cada persona del planeta. IPv6 incluye soporte para 340 undecillones (340 x 1038) de direcciones IP. Se espera que IPv4 siga siendo útil hasta alrededor del año 2025, lo cual dará tiempo a corregir errores y problemas en IPv6.

Mientras no se implemente de modo formal IPv6, el sistema cargará un controlador que hará que algunas aplicaciones manifiesten un acceso lento hacia Internet o problemas de conectividad. Si no se va a utilizar IPv6 lo mejor es desactivar éste del sistema. Edite el fichero /etc/modprobe.conf y añada lo siguiente:

alias ipv6 off

alias net-pf-10 off

Al terminar utilice:

depmod -a

Reinicie el sistema a fin de que surtan efecto los cambios.

reboot

Ejercicios.

Encaminamientos estáticos.

Este ejercicio considera lo siguiente:

1. Se tiene dos equipos de computo con GNU/Linux instalado en ambos.

2. pc1.dominio tiene una dirección IP 192.168.0.101 con máscara de subred 255.255.255.0 en el dispositivo eth0. Una dirección IP 10.0.0.101 con máscara de subred 255.0.0.0 en el dispositivo eth1.

3. pc2.dominio tiene una dirección IP 192.168.0.102 (o cualquiera otra en el mismo segmento) con máscara de subred 255.255.255.0 en el dispositivo eth0. No tiene otros dispositivos de red activos.

Visualice desde pc2.dominio los registros de la tabla de encaminamiento.

route -n

Obtendrá una salida similar a la siguiente:

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

192.168.0.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0

0.0.0.0 192.168.0.1 0.0.0.0 UG 0 0 0 eth0

Intente ejecutar ping hacia la dirección recién añadida en pc1.dominio.

ping -c 3 10.0.0.101

El resultado esperado es que ping devuelva que hay 100% de pérdida de paquetes.

PING 10.0.0.101 (10.0.0.101) 56(84) bytes of data.

--- 10.0.0.101 ping statistics ---

3 packets transmitted, 0 received, 100% packet loss, time 1999ms

Proceda a añadir el encaminamiento que corresponde especificando la red, mascará de subred y puerta de enlace necesarios para llegar hacia 10.0.0.101.

route add \

-net 10.0.0.0 \

netmask 255.0.0.0 \

gw 192.168.0.101 \

eth0

Visualice de nuevo los registros de la tabla de encaminamiento.

route -n

Obtendrá una salida similar a la siguiente:

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

192.168.0.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0

0.0.0.0 192.168.0.1 0.0.0.0 UG 0 0 0 eth0

10.0.0.0 192.168.0.1 255.0.0.0 UG 0 0 0 eth0

Intente ejecutar ping hacia la dirección recién añadida en pc1.dominio.

ping -c 3 10.0.0.101

El resultado esperado es que ping responda al ping, obteniéndose una salida similar a la siguiente:

PING 10.0.0.101 (10.0.0.101) 56(84) bytes of data.

64 bytes from 10.0.0.101: icmp_seq=0 ttl=64 time=0.453 ms

64 bytes from 10.0.0.101: icmp_seq=1 ttl=64 time=0.368 ms

64 bytes from 10.0.0.101: icmp_seq=2 ttl=64 time=0.347 ms

--- 10.0.0.101 ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 1999ms

rtt min/avg/max/mdev = 0.347/0.389/0.453/0.048 ms, pipe 2

Reinicie el servicio de red, visualice de nuevo los registros de la tabla de encaminamiento y compruebe que ya no hay respuesta al hacer ping hacia 10.0.0.101 porque el registro en la tabla de encaminamiento fue eliminado al reiniciar el servicio de red.

service network restart

route -n

ping -c 3 10.0.0.101

Para hacer permanente el registro en la tabla de encaminamiento utilice un editor de texto el fichero /etc/sysconfig/network-scripts/route-eth0 y ponga el siguiente contenido:

ADDRESS0=10.0.0.0

NETMASK0=255.0.0.0

GATEWAY0=192.168.0.101

Al terminar reinicie el servicio de red.

service network restart

Visualice nuevamente los registros de la tabla de encaminamiento.

route -n

Lo anterior debe devolver una salida similar a la siguiente:

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

192.168.0.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0

0.0.0.0 192.168.0.1 0.0.0.0 UG 0 0 0 eth0

10.0.0.0 192.168.0.1 255.0.0.0 UG 0 0 0 eth0

Intente ejecutar ping hacia la dirección recién añadida en pc1.dominio.

ping -c 3 10.0.0.101

Reinicie el servicio de red, visualice de nuevo los registros de la tabla de encaminamiento y compruebe de nuevo que hay respuesta al hacer ping hacia 10.0.0.101.

service network restart

route -n

ping -c3 10.0.0.101

Direcciones IP virtuales.

Este ejercicio considera lo siguiente:

1. Se tiene dos (o más) equipos de computo con GNU/Linux instalado en éstos.

2. pc1.dominio tiene una dirección IP 192.168.0.101 con máscara de subred 255.255.255.0 en el dispositivo eth0. No tiene otros dispositivos de red activos.

3. pc2.dominio tiene una dirección IP 192.168.0.102 con máscara de subred 255.255.255.0 en el dispositivo eth0. No tiene otros dispositivos de red activos.

Visualice las interfaces de red activas en el sistema.

ifconfig

Lo anterior debe devolver una salida similar a la siguiente, donde se mostrará que solo están activas la interfaz eth0 y la correspondiente al retorno del sistema (loopback):

eth0 Link encap:Ethernet HWaddr 00:01:02:03:04:05

inet addr:192.168.0.101 Bcast:192.168.0.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:24784 errors:0 dropped:0 overruns:0 frame:0

TX packets:23366 errors:0 dropped:0 overruns:0 carrier:0

collisions:112 txqueuelen:1000

RX bytes:15323317 (14.6 MiB) TX bytes:5794288 (5.5 MiB)

Interrupt:11 Base address:0xd000

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP LOOPBACK RUNNING MTU:16436 Metric:1

RX packets:1337 errors:0 dropped:0 overruns:0 frame:0

TX packets:1337 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:125102 (122.1 KiB) TX bytes:125102 (122.1 KiB)

Utilice ping para comprobar si acaso hay alguna respuesta desde la interfaz virtual eth0:0.

ping -c3 192.168.1.101

Lo anterior debe devolver una salida similar a la siguiente:

PING 192.168.1.101 (192.168.1.101) 56(84) bytes of data.

--- 192.168.1.101 ping statistics ---

3 packets transmitted, 0 received, 100% packet loss, time 1999ms

Configure a través de ifconfig los parámetros de la interfaz virtual eth0:0. Si la sintaxis fue correcta, el sistema no deberá devolver mensaje alguno.

ifconfig eth0:0 192.168.1.101 netmask 255.255.255.0

Utilice ping para comprobar que haya respuesta desde la interfaz virtual eth0:0.

ping -c3 192.168.1.101

Lo anterior debe devolver una salida similar a la siguiente:

PING 192.168.1.101 (192.168.1.101) 56(84) bytes of data.

64 bytes from 192.168.1.101: icmp_seq=0 ttl=64 time=0.453 ms

64 bytes from 192.168.1.101: icmp_seq=1 ttl=64 time=0.368 ms

64 bytes from 192.168.1.101: icmp_seq=2 ttl=64 time=0.347 ms

--- 192.168.1.101 ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 1999ms

rtt min/avg/max/mdev = 0.347/0.389/0.453/0.048 ms, pipe 2

Visualice las interfaces de red activas en el sistema.

ifconfig

Lo anterior debe devolver una salida similar a la siguiente, donde se mostrará que está activa la interfaz eth0:0 junto con la interfaz eth0 y la correspondiente al retorno del sistema (loopback):

eth0 Link encap:Ethernet HWaddr 00:01:02:03:04:05

inet addr:192.168.0.101 Bcast:192.168.0.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:24784 errors:0 dropped:0 overruns:0 frame:0

TX packets:23366 errors:0 dropped:0 overruns:0 carrier:0

collisions:112 txqueuelen:1000

RX bytes:15323317 (14.6 MiB) TX bytes:5794288 (5.5 MiB)

Interrupt:11 Base address:0xd000

eth0:0 Link encap:Ethernet HWaddr 00:01:02:03:04:05

inet addr:192.168.1.101 Bcast:192.168.1.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

Interrupt:11 Base address:0xd000

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP LOOPBACK RUNNING MTU:16436 Metric:1

RX packets:1337 errors:0 dropped:0 overruns:0 frame:0

TX packets:1337 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:125102 (122.1 KiB) TX bytes:125102 (122.1 KiB)

Reinicie el servicio de red.

service network restart

Utilice ping para comprobar si aún hay respuesta desde la interfaz virtual eth0:0.

ping -c3 192.168.1.101

Lo anterior debe devolver una salida similar a la siguiente:

PING 192.168.1.101 (192.168.1.101) 56(84) bytes of data.

--- 192.168.1.101 ping statistics ---

3 packets transmitted, 0 received, 100% packet loss, time 1999ms

Visualice las interfaces de red activas en el sistema.

ifconfig

Lo anterior debe devolver una salida similar a la siguiente, donde se mostrará que ya no está activa la interfaz eth0:0, y solo se muestran activas la interfaz eth0 y la correspondiente al retorno del sistema (loopback):

eth0 Link encap:Ethernet HWaddr 00:01:02:03:04:05

inet addr:192.168.0.101 Bcast:192.168.0.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:24784 errors:0 dropped:0 overruns:0 frame:0

TX packets:23366 errors:0 dropped:0 overruns:0 carrier:0

collisions:112 txqueuelen:1000

RX bytes:15323317 (14.6 MiB) TX bytes:5794288 (5.5 MiB)

Interrupt:11 Base address:0xd000

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP LOOPBACK RUNNING MTU:16436 Metric:1

RX packets:1337 errors:0 dropped:0 overruns:0 frame:0

TX packets:1337 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:125102 (122.1 KiB) TX bytes:125102 (122.1 KiB)

Para hacer permanente la interfaz de red virtual en eth0:0 utilice un editor de texto el fichero /etc/sysconfig/network-scripts/ifcfg-eth0:0 y ponga el siguiente contenido (¡Respete mayúsculas y minúsculas!):

DEVICE=eth0:0

IPADDR=192.168.1.101

NETMASK=255.255.255.0

Reinicie el servicio de red.

service network restart

Visualice las interfaces de red activas en el sistema.

ifconfig

Lo anterior debe devolver una salida similar a la siguiente, donde nuevamente se mostrará que está activa la interfaz eth0:0 junto con la interfaz eth0 y la correspondiente al retorno del sistema (loopback):

eth0 Link encap:Ethernet HWaddr 00:01:02:03:04:05

inet addr:192.168.0.101 Bcast:192.168.0.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:24784 errors:0 dropped:0 overruns:0 frame:0

TX packets:23366 errors:0 dropped:0 overruns:0 carrier:0

collisions:112 txqueuelen:1000

RX bytes:15323317 (14.6 MiB) TX bytes:5794288 (5.5 MiB)

Interrupt:11 Base address:0xd000

eth0:0 Link encap:Ethernet HWaddr 00:01:02:03:04:05

inet addr:192.168.1.101 Bcast:192.168.1.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

Interrupt:11 Base address:0xd000

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP LOOPBACK RUNNING MTU:16436 Metric:1

RX packets:1337 errors:0 dropped:0 overruns:0 frame:0

TX packets:1337 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:125102 (122.1 KiB) TX bytes:125102 (122.1 KiB)

Utilice ping para comprobar que haya respuesta desde la interfaz virtual eth0:0.

ping -c3 192.168.1.101

Lo anterior debe devolver una salida similar a la siguiente:

PING 192.168.1.101 (192.168.1.101) 56(84) bytes of data.

64 bytes from 192.168.1.101: icmp_seq=0 ttl=64 time=0.453 ms

64 bytes from 192.168.1.101: icmp_seq=1 ttl=64 time=0.368 ms

64 bytes from 192.168.1.101: icmp_seq=2 ttl=64 time=0.347 ms

--- 192.168.1.101 ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 1999ms

rtt min/avg/max/mdev = 0.347/0.389/0.453/0.048 ms, pipe 2

La interfaz eth0:0 estará activa la siguiente vez que inicie el sistema operativo con la dirección IP y máscara de subred asignados.

0 Response for the "Actividad de Redes (Packet Tracer)"

Publicar un comentario